| Basit Çözümler, Daha Fazla Güvenlik | |

|

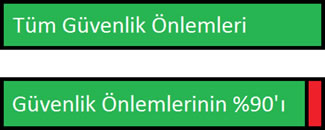

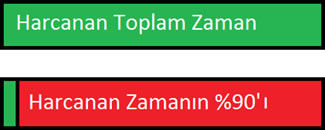

Bilişim güvenliği alanında tehditlere karşı çok gelişmiş çözümlerden çok basit çözümlere kadar geniş bir yelpaze söz konusudur. Bilişim güvenliği alanındaki tehditler, enformasyon kaynaklarına yönelik olmaktadır. Bu nedenle öncelikle bu kavramın açıklanması gerekmektedir. Enformasyon kaynağı kavramı, işletim sistemleri, iletişim araçları, haberleşme sistemleri, veri (ham, özeti ve yorumlandığı şeklinde), diğer elektronik dosyaları ve ilişkili bilgisayar sunucu, masaüstü (Workstation), taşınabilir cihazlar (dizüstü bilgisayar, PDA) veya medya içeren (CD-ROM, bellek çubukları, flaş sürücüler) ve diğer donanımları ifade etmektedir. Gerekli önlemlerin alınmaması durumunda, çeşitli enformasyon kaynakları kötü niyetli kişiler tarafından erişilerek çıkarları doğrultusunda kullanılabilmektedir. Diğer yandan enformasyon kaynaklarının güvenliği için yapılan çalışmalarda dikkat edilmesi gereken önemli noktalardan birisi, temel ve basit olarak nitelendirilebilecek önlemleri almak için harcanan zamanın olası tüm güvenlik önlemlerini (karmaşık, maliyetli) almak için harcanacak toplam zamanın %10'u olduğu belirtilmektedir. Bu temel ve basit önlemlerle alınarak sağlanan güvenliğin de olası tüm güvenlik önlemleri ile sağlanabilen güvenliğinin %90'ını sağladığı bilinmektedir.

Bu makaledeki amacımız, kullanıcıların alacakları üç tane basit önlem ile İnternet ortamını daha güvenli olarak kullanabilmesi konusunda bilinçlendirmektir. Güvenliği arttırmak için önerilen çok sayıda çözüm arasında, öne çıkan üç öneri; parola kullanımı, güncel yazılım kullanımı ve kullanıcının bilinçli olması olarak sıralanabilir. Bu makalede bu üç öneri incelenmektedir. Parola kullanımı: Kötü niyetli kişilerin enformasyon kaynağına erişim için kullandıkları yöntemlerden birisi o kaynağa erişim yetkisi olan bir kullanıcı gibi davranmaktır. Kullanıcı adı ve parola ikilisini ele geçiren kötü niyetli kişiler enformasyon kaynağına, o kullanıcıymış gibi erişebilmektedir. Sanal dünyadaki "parola" kavramı ile gerçek dünyadaki "anahtar" kavramları birbirlerine yakındırlar ama tam olarak örtüşmezler. Benzerliklerden birincisi, nasıl anahtar eve sadece anahtara sahip olanın girişini, ya da sadece anahtara sahip olanın arabayı çalıştırmasını sağlıyorsa, parolalar da sadece parolayı bilenin enformasyon kaynağına erişimimi sağlamaktadır. İkincisi, anahtar eski tip, kolayca taklit edilebilir ya da ona uyan kilit mekanizması yeterince güçlü değilse, içeri girmek isteyen kötü niyetli kişi rahatlıkla anahtarı kopyalayabilir. Parola için de durum aynıdır. Yeterince güçlü değilse, kötü niyetli kişi parolayı rahatlıkla bulabilir ve içeri girebilir. Üçüncüsü, anahtar paylaşılırsa, bu anahtara sahip diğer kişiler de beklenmedik bir zamanda kapıda zile basmadan içeri girebilir. Parolayı paylaşırsanız, aynı şekilde, beklenmedik bir zamanda enformasyon kaynağına erişebilir.

Alınacak önemler ise basit ve zaman olarak neredeyse dakikalarla ölçülebilecek düzeydedir. Herhangi bir enformasyon kaynağına ulaşmak için parola koruması varsa kullanılması, güvenli parola seçimi ve parolaların paylaşılmaması en basit çözümlerin başında gelir. Bu noktada, güvenli parola konusunu açmakta fayda vardır. Güçlü parola büyük harf, küçük harf, noktalama işaretleri ve rakamlardan oluşmalıdır. Ancak bu şekilde hazırlanmış olan bir parolayı hatırlamanın güç olması nedeniyle genelde tercih edilmemektedir. Bu soruna çözüm olarak kolaylıkla hatırlanabilecek bir kelimeyi ve kelime grubunu dönüştürmek önerilmektedir. Örnekleri aşağıdaki tabloda görebilirsiniz.

Güncel yazılım kullanmak Kötü niyetli kişilerin enformasyon kaynağına erişim için kullandığı diğer bir yöntem, kullanılmakta olan yazılımların ve işletim sistemlerinin zafiyetlerinden faydalanarak güvenlik kontrollerini atlatmalarıdır. Yazılımları üreten firmalar güvenlik kontrollerini atlatabilecek bir yöntem geliştirildiğinde bu zafiyeti yok etmek için güncellemeler çıkarmaktadırlar. 2012 yılı Ocak ayından Aralık ayına kadar, Microsoft işletim sistemleri ve yazılımları için 70'in üzerinde güncelleme duyuruldu. Benzer şekilde, Linux ve Apple dünyasında da birçok işletim sistemi ve yazılım güncellemesi duyurusu yapıldı. Bu kadar çok sayıda güncellemenin ilan ediliyor olması kullanılan sistemin güvensiz olduğunu ifade etmemektedir. Bu duyurulardan sonra, güncellemelerin yapılmamış olması güvensiz bir ortam oluşturmaktadır. Güvenlik yamalarının yapılmaması, kalenin kapısını, duvarlarını en dayanıklı malzemeden yapıp, kalenin içine kadar erişen gizli geçidin üzerine "Kale'ye gider" tabelası koymaya benzemektedir. Kötü niyetli kişi, sistemininiz güçlü olan tarafından saldırı düzenlemez, zafiyet olan yerden içeri girmeyi tercih eder. Ek olarak, kullanılmakta olan yazılımı kullanıcıya sunan firmanın ya da topluluğun desteğinin devam etmesi de önemlidir. Günümüzde MS Windows 2000 Server, Debian Etch ya da Ubuntu 10.04 vb işletim sistemleri gibi desteği kalmamış yazılım kullanmak güvensiz bir ortam oluşturmaktadır. Bu yazılımlara destek bulunmamakta ve yeni çıkan güvenlik yamaları uygulanamamaktadır. Desteği kalmamış yazılım kullanmak, eski araba kullanmaya benzer; bir taraftan nostaljiktir ve ayağınızı yerden keser ama güvenlik önlemleri biraz kısıtlıdır, ne ABS'si vardır, ne hava yastığı, ne de arka koltukta emniyet kemeri. Kullanıcının bilinçli olması Kötü niyetli kişilerin enformasyon kaynağına erişim için kullandığı ve genelde başarıya ulaştıkları bir yöntem de, enformasyon kaynağının zafiyeti değil, kullanıcını zafiyetidir. Bu zafiyet, kullanıcıya güvendiği bir kaynaktan geliyormuş gibi hazırlanmış olan bir mesajın iletilmesi sonucunda kullanıcı kodu ve şifre bilgilerinin istenmesi, her zaman ziyaret ettiği sitedeki içeriğin aynısının işlevleri değiştirilerek sunulması sonucunda kullanıcının fark etmeden kişisel bilgilerini, kredi kartı bilgilerini, kullanıcı kodu ve parola ikilisini kötü niyetli kişilerle paylaşmasıdır. Bu tür durumları engellemek için kullanıcıların söz konusu bilgileri ile işlem yaparken dikkatli olması önemlidir ve üç basit ve genel geçer kuralları hatırlaması önemlidir.

Bilişim hizmetlerinden faydalanan insanlar olarak en azından bu kadar bilinçli olursak, basit hatalar sonucunda doğabilecek büyük sorunları önlemiş oluruz. Sonuç Enformasyon kaynakları teknik çözümlerle en üst düzey güvenlik önlemleri tarafından korunsa da bu sistemi kullanan kullanıcılar basit hatalar yaptığı sürece bu çabalar hiç bir işe yaramamaktadır. Bu makale kullanıcıların basit hatalar yapmaması konusuna eğilmiştir. Her ne kadar anlatılanların uygulanması sonucunda enformasyon kaynaklarının tamamen güvenli olarak kullanılmasının sağlanması mümkün olmasa da, parola kullanımı, güncel yazılım tercihi ve bilinçli kullanım olarak belirtilen öneriler ile güvenlik tehditlerinin büyük bir kısmından korunmak mümkündür. İbrahim Çalışır |

||||||||||||||||||||

| - BAŞA DÖN - |